Das Vorgehen selbst ist nicht neu: Kriminelle schleusen spezielle Schadsoftware auf einen Computer ein, die dort wichtige Dateien verschlüsselt und so unlesbar macht. Der zurzeit grassierende Trojaner hat deshalb den passenden Namen «Locky» bekommen. Er verschliesst infizierte Maschinen und macht sie so unbrauchbar. Der Computer wird zur Geisel.

Erpressung im digitalen Zeitalter

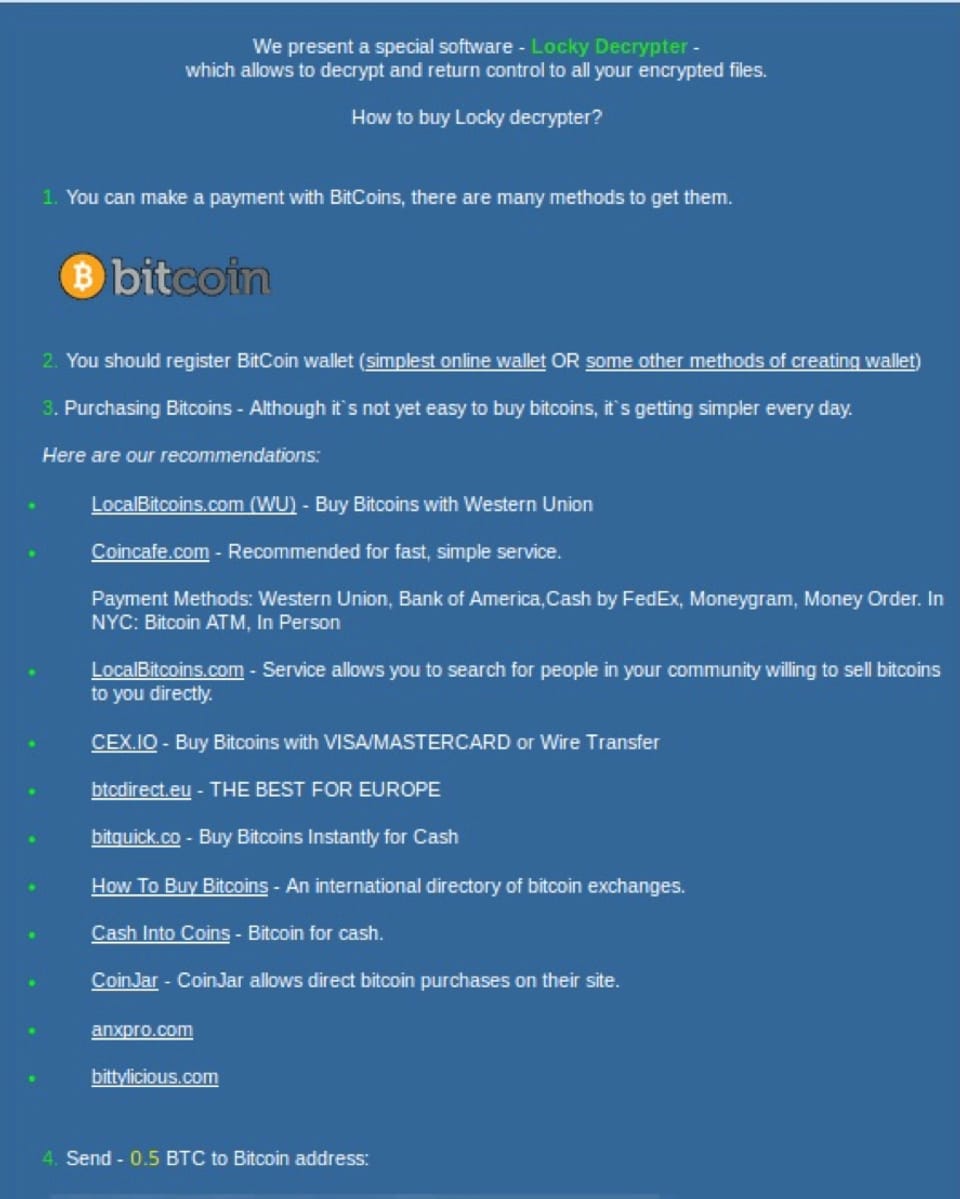

Gegen ein Lösegeld versprechen die Täter, den geheimen Schlüssel auszuhändigen. Damit kann man die verschlüsselten Dateien wieder lesbar machen und den Computer in den ursprünglichen Zustand zurücksetzen. Im aktuellen Fall verlangten die Erpresser mehrere hundert Dollar, bezahlbar in der digitalen Währung Bitcoin. So bleibt der Adressat anonym.

Was «Locky» von seinen Vorgängern unterscheidet und ins Rampenlicht rückt, sind die Zielscheiben der Attacken. Neben Privaten wurden gleich mehrere Spitäler lahm gelegt: Im Hollywood Presbyterian Medical Center in Los Angeles fiel die gesamte IT-Infrastruktur während mehr als einer Woche aus. Und auch in Deutschland hat ein Computervirus zwei Spitäler lahmgelegt, wie das Online-Magazin Heise berichtet: das Lukaskrankenhaus in Neuss und das Klinikum Arnsberg.

Unangenehme Folgen im Spital

Für den geheimen Schlüssel forderten die Erpresser von der amerikanischen Klinik angeblich 9000 Bictcoin, umgerechnet etwa 3,7 Millionen Dollar.

Die Betreiber der Klinik versicherten zwar, dass niemand akut gefährdet sei. Trotzdem sorgte die Panne für erhebliche Unannehmlichkeiten und Verzögerungen: Betagte Patienten mussten den Laborbericht selber abholen und dafür weite Strecken zurücklegen, Ärztinnen kommunizierten per Fax statt per E-Mail. Und das Pflegepersonal führte die Krankenakten mit Papier und Bleistift nach.

Planung statt Abwehrschlacht

Dass die Klinik in Los Angeles Opfer von Schadsoftware wurde, kann man ihr kaum zum Vorwurf machen. «Solche Angriffe kann man nicht verhindern» sagt Max Klaus, stellvertretender Leiter der Melde- und Analysestelle MELANI. «Es gibt keine Antiviren-Software, die jeden Virus erkennt.»

Ähnliche Angriffe und Erpressungsversuche seien auch in der Schweiz schon vorgekommen, vielleicht sogar von «Locky». Weil Sicherheitsexperten für die Schädlinge unterschiedliche Bezeichnungen verwenden, wisse man das nicht genau, so der Experte.

Da man einen Computervirus nie ausschliessen kann, ist es wichtig, dass man sich auf einen Angriff sorgfältig vorbereitet. Dazu gehören Backups aller wichtigen Dateien – und das auf einem separaten Speicher, der nach dem Kopieren vom Netzwerk getrennt wird. Sonst verschlüsselt die Schadsoftware auch gleich noch die Sicherheitskopie mit.

Grössere Organisationen sollten sich zudem Gedanken machen, wie lange es dauert, bis die IT-Infrastruktur wieder zur Verfügung steht, wenn man auf das Backup zurückgreifen muss. Zur Planung gehört auch herauszufinden, welche Prozesse betroffen sind und wie man sie trotz Ausfall aufrecht erhalten kann. Dass das Hollywood Presbyterian Medical Center während mehr als einer Woche ohne IT-Infrastruktur auskommen musste, deutet darauf hin, dass die Vorbereitung auf den Ernstfall nicht optimal war.

Lösegeld ist keine Lösung

Steht die ganze IT-Infrastruktur wegen eines fehlenden Backups still, so ist die Verlockung gross, den Forderungen nachzugeben und für den Schlüssel zu bezahlen. Genau diesen Ausweg hat das Hollywood Presbyterian Medical Center gewählt. Wie die LA Times berichtet, war die Klinik bereit, den Erpressern 17'000 Dollar in Bitcoin zu bezahlen – viel Geld, aber ein Bruchteil der ursprünglich verlangten Summe.

Max Klaus rät jedoch in jedem Fall ab, auf die Forderungen der Erpresser einzugehen: «Erstens ist eine Zahlung keine Garantie dafür, dass ich den Schlüssel tatsächlich bekomme, um diese Daten zu retten.» Dazu komme, dass man mit einer Zahlung die Kriminellen unterstütze. Die könnten dadurch in ihre Infrastruktur investieren und in Zukunft noch ausgeklügeltere Angriffe durchführen.

Und noch etwas rät Max Klaus den Betroffenen: Die Erstattung einer Anzeige – auch wenn die Wahrscheinlichkeit, dass die Täter gefasst werden, gering ist. Dieser Schritt trage aber dazu bei, Politiker und Behörden für die Problematik zu sensibilisieren.

Glück im Unglück hatten die Opfer der Schadsoftware «CryptoLocker», einem Vorläufer von «Locky». Im Juni 2014 meldete das amerikanische Justizministerium, dass es Spezialisten gelungen war, die Control- und Command-Server auszuschalten, die den Schädling steuerten. Auf den Computern fanden die Experten die geheimen Schlüssel und stellten sie den Geschädigten zur Verfügung. Doch auf so viel Glück zu hoffen, sei keine Option, meint Max Klaus. An einem konseqenten Backup führt deshalb kein Weg vorbei.